Компьютеры Минобороны несколько лет были "защищены" паролями admin и 123456 - журналист

На протяжении почти пяти лет военных действий на Донбассе, ряд компьютеров, серверов и шлюзов Минобороны были защищены паролями типа admin и 123456, а обращения сисдамина, который это обнаружил, все ведомства игнорировали. Об этом в материале "Оборонный скандал государственного масштаба" сообщает журналист Александр Дубинский на своем сайте. По его данным, речь идет об автоматизированной системе управления войсками "Дніпро", доступ к которой все это время "мог получить любой школьник".

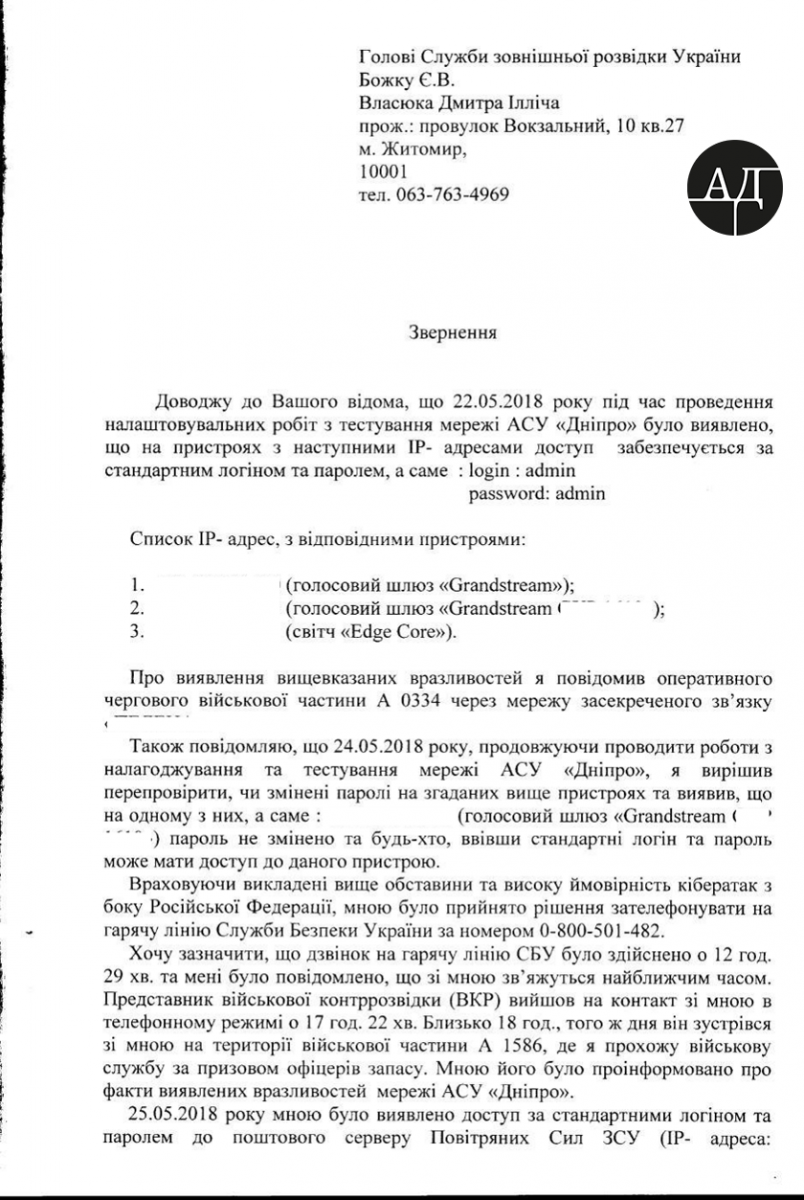

Ссылаясь на документы, которые оказались в его распоряжении, Дубинский пишет, что 22 мая 2018 года во время настройки и проведения тестирования сетей Автоматизированной системы управления войсками "Днiпро" специалист по базам данных Дмитрий Власюк выявил, что на многих серверах и коммутаторах с IP-адресами доступ происходит по стандартному логину и паролю. Дмитрий Власюк, согласно резюме, на данный момент проходит службу в воинской части А1586 по призыву, офицера запаса.

Дубинский отмечает, что после такой "находки" Власюк сообщил о ситуации оперативному дежурному военной части А0334. Но его обращение проигнорировали. После чего он обратился на горячую линию СБУ, и в тот же день представитель военной разведки встретился с ним на территории воинской части, где Власюк проходил службу. Разговор закончился тем, что 25 мая 2018 года он рекомендованным письмом, обращается в СНБО Украины и Службу внешней разведки Украины, где излагает всю описанную ситуацию.

Спустя 8 дней, 13 июня 2018 года Служба внешней разведки Украины сообщает Власюку, что проблема защищенной настройки АСУ "Днiпро" не относится к компетенции СВРУ, и, кроме всего прочего - центр обеспечения кибербезопасности появился на базе департамента контрразведки СБУ, а центр киберзащиты ИТС на базе ГУ связи ВС Украины.

Ну а СНБО перенаправило обращение Министерству обороны Украины, где спустя месяц ответили, что ввели "запрет использования слабых паролей и периодическую проверку всех АРМ, сетевых приборов, серверного оборудования ИТС ВС Украины на наличие слабых логинов и паролей". Также там сообщили что ряд IP-адресов является элементом обучающим и не нуждается, по их мнению, в укреплении. При этом, не предоставляет опасности один из серверов, который является тестовым, а еще один вообще не используется.

Также Власюк получил 5 июля 2018 года ответ от Департамента контрразведывательной защиты интересов государства в сфере информационной защиты СБУ, согласно которому, все нарушения доступа в сети АСУ "Дніпро" устранены.

Однако 12 июля 2018 года при очередном тестировании АСУ "Дніпро" Власюк обнаружил, что на ряде оборудования с конкретными IP-адресами и далее используется стандартный пароль и логин, а в некоторых случаях - доступ в сеть с компьютеров и на компьютеры Минобороны, связанные в единую сетку, происходит без пароля. Большая часть технических средств используется, при этом, в разных военных частях и закреплена за конкретным военнослужащим, которые за данные нарушения должны нести персональную ответственность.

Власюк 13 июля 2018 года повторно обратился в СНБО, где указал на отсутствие реакции на его обращение. Одновременно он отправил дополнительно информацию в Аппарат ВР Украины, который в свою очередь 20 июля 2018 года ответил, что информация передана в Комитет ВР Украины по вопросам национальной безопасности и обороны. В СНБО на повторное обращение ответили, что направил обращение в СБУ и МОУ для повторного рассмотрения.

"Пошел 4 месяц, а пароли доступа к техническим средствам, серверам и компьютерам МО остаются теми же: 123654 и admin…", - пишет Дубинский и добавляет, что после повторного обращения Власюка его полностью отключили от сетей АСУ "Дніпро", организовали проверку Генштаба и угрожают ему уголовным преследованием.

Учитывая такой объем утечки информации, противнику достаточно было всего нескольких дней чтобы просканировать всю сеть АСУ "Дніпро" и создать топологию всех сетей по роду и виду войск, структурным подразделениям и использовать данную сеть для выяснения поставленных задач, учитывая то, что услуги связи предоставляются Укртелекомом, отмечает журналист.

Фото: dubinsky.pro

Ранее "Страна" сообщала, что спустя две недели в Минобороны заявили, что русские хакеры не уничтожали гаубицы ВСУ.

До этого мы писали о том, что российские хакеры помогли уничтожить 80% гаубиц ВСУ через Android.